ランサムウェアとは?

ランサムウェア(Ransomware)とは、「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、コンピュータウイルスの一種です。PCやスマートフォン・タブレットに感染し、端末自体のロックやファイル暗号化により利用不可にしたのち、解除を条件に身代金を要求する身代金要求型のウイルスです。

ランサムウェアの要求額は300~1万ドルほどであり、個人が標的な場合は数百ドルに設定されていることが多く、法人ともなると数千~1万ドル程度になります。

身代金の要求方法

端末内で秘密裏に不正プログラムを実行したランサムウェアは、目的遂行後にダイアログボックスとして現れます。

上記のようなダイアログボックスが表示され、実際に端末やファイルがロックされるため、ユーザーは要求額を支払う他に選択肢は残されていません。

ランサムウェアの感染手段

攻撃者はまず、セキュリティにぜい弱性のあるWebサイトを改ざんし、そこにアクセスしたユーザーの端末にランサムウェアをインストールさせます。もしくは、ランサムウェアに感染した添付ファイルをメールで送信し、開封させることで感染、いわゆる標的型攻撃を応用した感染経路です。

ほとんどのユーザーはランサムウェアに感染したことを感知できません。個人はもちろんのこと自社にセキュリティ担当を配置している企業でさえ認知は難しいので、それほどランサムウェアが進化しているとも言えます。

もっと詳しく感染経路や、ニュースにも取り上げられたランサムウェア、WannaCryについて知りたい方はこちらの記事をご覧ください。

ランサムウェアの種類

代表的なランサムウェア3種類の特徴を紹介します。

WannaCry

WannaCryは、2017年に大流行し、世界150カ国で被害が確認されたランサムウェアです。

このウイルスはWindowsの脆弱性を狙ったもので、アップデートしていないPCに感染します。感染後はファイルがすべて暗号化され、復号と引き換えに身代金を要求する流れです。

WannaCryにより、世界で230,000台ものPCが被害を受けたとされ、被害額は40億ドルにおよんだと推定されます。

PETYA/GoldenEye

PETYAは、2016年に初めて確認されたランサムウェアです。2017年にはPETYAのコードをもとに新しく作成されたGoldenEyeが猛威を振るい、世界中に被害が拡散しました。

PETYA/GoldenEyeの特徴は、WannaCryと同様、Windowsの脆弱性を狙います。ファイルが瞬時に暗号化されて、脅迫画面が表示される流れです。

Cryptowall

Cryptowallもランサムウェアのひとつです。Cryptowallは、ファイルだけでなくファイル名も暗号化されるのが特徴。こちらも復号化の交換条件として身代金が要求されます。

信頼できるソフトウェアを装い、電子メール・広告・Webサイト経由で他のPCに拡散していく仕組みです。

【ランサムウェア】大切な心得3つ

2015年に身代金要求型の不正プログラムとして話題になったランサムウェアは、被害が増え続けているネットセキュリティの脅威です。ユーザーのPCに侵入することでPCをロック、またはデータを暗号化し、秘密裏に目的を遂行すると姿を現し「解除鍵が欲しければ」と金銭を要求します。

法人企業の被害も拡大していることから現在最も脅威的と言われているランサムウェアに、我々はどのようにして立ち向かったらいいのでしょうか?

ランサムウェアに感染しないための5つの対策と、感染してしまったときの対処法について紹介していきます。

まず、ランサムウェアの対策や対処法を紹介する前に、被害を拡大しないために、まず頭に入れておいて欲しい3点をお伝えします。

- 身代金を支払ったとしても、攻撃者が解除鍵を引き渡す保証はない

- 身代金を支払うことで、別のネット犯罪に巻き込まれる可能性が高い

- 身代金を支払うことで、攻撃者に活動資金を与えてしまうことになる

現在、ランサムウェアで暗号化されたデータの解除鍵を解読するためには、分散コンピューティングの力を借りなければ不可能と言われています。被害に遭わないことが一番ではありますが、上記の3点を踏まえ、安易に攻撃者の思い通りに動かされないよう、心構えを持っておきましょう。

たとえ身代金を支払ったとしても、PCの状態が元に戻るとは限りません。それにもかかわらず、セキュリティ企業・トレンドマイクロの調査では、被害に遭った企業の6割以上が実際に身代金を支払っていたことが明らかになっています。そのうち過半数は300万円を超える高額な支払いとなっており、深刻さがうかがえます。

業務の停止による影響が大きいために、支払いに踏み切るケースが多いようですが、このような状況は攻撃者にとって有利な環境を作り出してしまっています。

ランサムウェアの代表的な感染経路とは

WannaCryなど、ここ最近のランサムウェア事情を含めランサムウェアの感染経路を5つ紹介します。

メールの添付ファイル

ランサムウェアの感染経路の一つは、メールの添付ファイルです。メールに添付されたファイルを開いて実行すると感染し、メーラー自体にぜい弱性がある場合はメールを閲覧しただけで実行される場合があります。

メールの内容は、スパムメールの場合と標的型メールの場合があります。スパムメールの場合は不用意にメールを開かないことが重要です。迷惑メールフィルタを使えば自動的にある程度排除してくれます。しかし、標的型メールの場合は自分の関係者を装った内容でメールを送信してくるので、自分自身の判断で対応するのには限界があります。

メールやSNSなどのメッセージ内のURLリンク

攻撃者は任意のサイトを改ざんして、そこにアクセスしただけで勝手にインストールが実行されるようにします。その後メール、XやFacebookといったSNSなどに、改ざんしたサイトのURLをメッセージに入れ該当のURLにアクセスするよう促す手口です。

URLにアクセスすると、ランサムウェアが勝手にインストールされます。なお、勝手にインストールする手段としてぜい弱性を利用します。(ドライブ・バイ・ダウンロード攻撃)

ダウンロードしたファイル

攻撃者は名前を偽装したファイルをWebサイトやP2Pネットワーク上などに公開し、ダウンロードさせます。被害者はランサムウェアと気づかずに偽装ファイルを実行することで、ランサムウェアに感染します。

有用なアプリを偽装したアプリ

「System Update」などの名前でインストールされるアプリがあります。非公式なアプリサイト上で有用なアプリを偽装して公開されており、それをダウンロード→インストールすることで感染します。

インカメラで勝手に撮影され、顔写真付きで身代金要求画面が表示されることもあるので注意してください。

「Ministry of Justice」というランサムウェアでは、日本の法務省を装った偽の画面が表示され、罰金の支払いを求められます。被害者にプレッシャーをかけて冷静な判断力を奪い、支払いへと誘導する手口です。

ネットワーク経由

WannaCryにより発覚した動作で、あるコンピュータに感染すると、そこからネットワーク経由でランサムウェアをコピーする動作をします。

このような動作をする悪質なソフトウェアをワームと呼びますが、WannaCryはランサムウェアであると同時にワームとしての機能も持ち合わせています。

また、マイクロソフトOSのぜい弱性(MS17-010)を利用して、ネットワーク経由でコピーするのが特徴です。このような感染経路の場合、OSのセキュリティパッチが提供される前にPCが感染すると、同じネットワーク内にあるPCにも拡散します。

今すぐできる5つのランサムウェア対策【想定準備】

ランサムウェアからの被害を受けないためには、事前の対策が必要不可欠です。今すぐできるランサムウェアに有効な5つの対策を紹介します。

ランサムウェア対策1. セキュリティソフトの導入

ランサムウェアに限らず多くのマルウェアに対しての対策としても言えることですが、やはりセキュリティソフトの導入は欠かせません。

ウイルス検知機能でブロック

マルウェア対策機能により、侵入したランサムウェアの不正プログラムを検知し、ブロックすることで効果的な対策を取れます。また、端末に侵入したウイルスは秘密裏に動作しているためユーザー自身が気づくことは困難です。

基本中の基本対策ではありますが、やはり対策ソフトの効果は大きいと言えます。

不正サイトへのアクセス制限

ランサムウェアの主な侵入経路として、不正に改ざんされたWebサイトが第一に挙げられます。ユーザーが気付かずに不正Webサイトにアクセスすると、ランサムウェアに感染したドライバを自動的にダウンロードし、そして不正プログラムが実行されます。

すべてオープンな動作はしないので、画面上の変化では気づけません。ウイルス検知機能で検知される可能性もありますが、100%信頼してアクセスをしてしまうと感染の原因となります。根本的な原因対策として不正サイトへのアクセス制限をしっかりかけておきましょう。

近年では、Web上でサイバー攻撃などから守ってくれる、ウェブアプリケーションファイアウォール(WAF)があります。WAFについて詳しく知りたい方はこちらをご覧ください。

また、上記の記事で紹介しているクラウドWAFについて、記事で紹介しきれなかった機能や詳細をこちらから参照できます。

電子メールセキュリティ

不正Webサイトの次に多い侵入経路として、電子メールが挙げられます。ランサムウェアに感染した添付ファイルを開く、場合によっては電子メールを開いただけで不正プログラムがインストールされてしまうことも。

電子メールの添付ファイルに対するウイルス検出機能と、スパムメール対策機能を有効にすることで、電子メール経由での侵入をブロックします。

ぜい弱性のアップデート

ランサムウェアはセキュリティのぜい弱性を狙った攻撃が多く報告されています。セキュリティソフトのアップデートを頻繁に行いぜい弱性をカバーする必要があります。

ランサムウェア対策2. ファイルのバックアップ

セキュリティソフトを導入したとしても、ランサムウェアを確実にブロックできるわけではありません。

ぜい弱性を攻撃し、感染した事例は無数にあります。そこで有効的なのがファイルのバックアップです。冒頭でも述べましたが、ランサムウェアはPCをロックもしくはデータの暗号化を実行し、身代金を要求します。

いずれにせよPCのシステム自体を破壊されるわけではないので、PCを初期化することで問題を解決できます。ただし、その際にPC内部のデータはすべて消去されてしまうので、バックアップの取得が不可欠です。企業のファイルサーバーに関しても、ファイルのバックアップ頻度を上げ、バックアップを常に最新の状態にすることで、ランサムウェアによる被害を最小限に抑えられます。

バックアップを安全に行う方法やサービスについてはこちらの記事も参考にしてみてください。

ランサムウェア対策3. セキュリティ教育

法人企業がランサムウェアの被害を受ける場合の経路として、最も多いのは、末端社員による不正サイトへのアクセスや標的型メールです。

そのため社員に対するセキュリティ教育は対策の一つとして大きな効力があります。ランサムウェアの概要、侵入経路、感染による被害、企業全体での対策、社員個人でできる対策などみっちりと教え込む必要があるでしょう。また、標的型メールの特徴などを合わせて知らせておくとさらに効果的です。

ランサムウェア対策4. アクセス権限の設定

ランサムウェアがPCに感染すると、共有フォルダへ侵入しファイルの暗号化を試みますが、感染PCが共有フォルダでの編集・書き込み権限がないと暗号化できません。そのため各ユーザーごとに適切なアクセス権限を設定することは、ランサムウェアによる被害を最小限に抑えられます。

特に企業の重要書類などは、すべてのユーザーにアクセス権限を与えるのではなく、責任者アカウントのみに設定するなど配慮しましょう。適切なアクセス権限の設定を実行するためには、「どこにどのような重要書類が保管されているのか」を明確にした上で実行してください。

ランサムウェア対策5. 個人ファイルにパスワードを設定する

企業で働くビジネスパーソンは、ランサムウェアへの対策に意識を向けていても、他の社員経由で自身のファイルが暗号化されてしまう可能性があります。この場合、個人ファイルにパスワードを設定することで対策可能です。

人気のセキュリティソフト3選

ウイルスバスタークラウド

ウイルスバスタークラウドはトレンドマイクロのセキュリティソフトです。ウイルス対策だけでなく、ネット詐欺対策やプライバシー保護など、さまざまなインターネットの脅威に対する機能を搭載しています。ウイルスバスタークラウドを1つ導入すれば、3台まで利用可能です。

ノートン 360

ノートン 360は、高度なセキュリティ技術でウイルスや不正アクセスからデバイスを守ります。ダークウェブを巡回し、個人情報を検出した場合に通知する、ダークウェブモニタリング機能も搭載。徹底的に個人情報漏えい対策を行いたい場合におすすめです。

Kaspersky

Kasperskyは総合セキュリティソフトです。ウイルス・ランサムウェア・不正アプリ対策もしっかりと行われています。高いセキュリティと軽快なパフォーマンスを両立しているのも特徴。パソコンを快適に使いたい方に向いています。

ランサムウェア対策に使えるクラウドバックアップサービス

上記のランサムウェア対策にファイルのバックアップの手法を紹介しました。こちらでは、一部ですがファイルをクラウドにバックアップできるサービスを紹介します。

「クラウドは不安」と感じる方もいるかもしれませんが、近年ではセキュリティ技術が大きく進化しており、むしろクラウドサービスを活用する方が安全と考えられるようになっています。そのため、多くの企業が導入を進めています。

BackStore

- 全自動クラウドバックアップに対応

- 専門知識不要

- 導入までたったの4分

BackStore は、東京と沖縄にバックアップ拠点を置くサービスです。最小1台10GBから無限に拡張できるのでスモールスタートしたい企業や個人事業主の方でも安心して利用できます。初期設定をするだけで変更があったデータを全自動でバックアップしてくれるので、災害やランサムウェアに感染したもしもの時も、万全のバックアップを取れます。

torocca!

- サイトやデータベースの登録数は無制限

- スモールスタート対応で省コスト

- 遠隔地にバックアップデータを保存

torocca! は、ウェブサイトやデータベースを保管・復元するバックアップサービスです。サイトの状態を24時間体制で監視し、Webサービスの運用を強力にサポートします。30世代分の自動バックアップを行っており、1クリックで復元を実行します。サーバーへのエージェントアプリのインストールは必要ありません。ストレージやインフラを企業内で用意する場合に比べて、大幅なコストダウンが期待できます。

【事後対応】ランサムウェアに感染してしまったら

ここまで5つの対策を紹介しましたが、これらの対策が不十分な場合や対策は取っていたものの感染してしまったなどの事態も起こり得ます。では、もしもランサムウェアに感染してしまったらどのように対処すればいいのか?

Windows Server OSでは、シャドウコピーが設定してある場合、これをもとにデータを復元できる可能性があります。

シャドウコピー

Windows Server 2003から実装された機能であり、通常のバックアップとは別に、スナップショット(現在の状態)を作成・保存することでデータの復元に活用できます。

また、クライアントPC向けにいたっては、Windows Vista以降でシステムの復元が利用可能。自動(または任意)で作成された復元ポイントのPCの状態を戻すことで、データを復元できる可能性があります。

しかし、ランサムウェアの中にはこれらのスナップショットや復元ポイントを破壊するものも存在するので、必ずしも有効的な対処法とは言えません。

中小企業のセキュリティ対策、基本を押さえつつ「外部専門家の活用」を

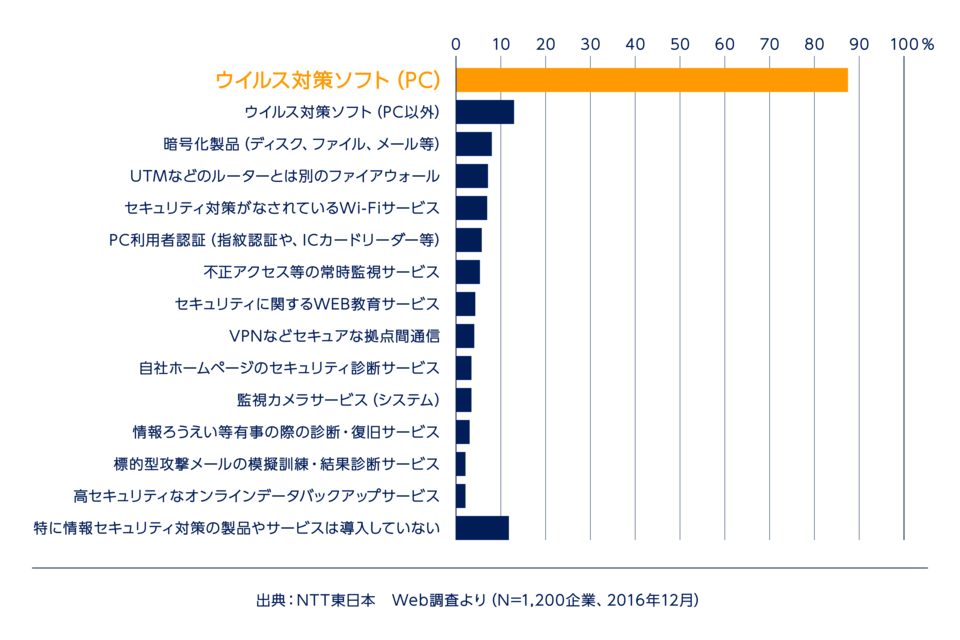

これは、中小企業におけるセキュリティ対策の現状を調査した結果です。

これを見ると、2016年時点での中小企業のセキュリティ対策は、ほとんどセキュリティ対策ソフトの導入にとどまっていることがわかります。

不正な通信を監視したり、侵入発見後に対処したりする仕組みはほとんど持っていません。資金や人材が十分でない場合は、セキュリティソフトに頼らざるを得ないのが現状です。これでは、ランサムウェアから身を守ることは、ほぼ不可能といわざるを得ません。

中小企業のネットワークを介するセキュリティ対策に関しては、外部専門家のリソースやクラウドサービスを有効に活用しましょう。

![[PR] SaaSの事業価値を上げるAI活用術、サイバーセキュリティクラウドが解説 ‐ SCTX2019特集](https://boxil.jp/mag/wp-content/uploads/2025/12/3a65e6ab-060b-4d42-ad29-9fad6850ecb5.large_-300x158.jpg)

![採用一括かんりくん導入事例:株式会社シーラホールディングス様 「一人ひとりの候補者を大切に」――その想いを実現させたのは、”圧倒的な使いやすさ”と”伴走型のサポート” [PR]](https://boxil.jp/mag/wp-content/uploads/2026/04/syaiyo-kanrikun-case-study-syla-holdings-300x158.webp)