情報セキュリティとは

情報セキュリティ(Information Security)とは、システムを取り巻くさまざまな脅威から、情報資産の機密性・完全性・可用性を確保することと定義されています。わかりやすく言い換えると、コンピュータやインターネットを安全に使うための対策が、情報セキュリティ対策です。

また、情報システムに悪影響が生じる可能性のことを、情報セキュリティリスクと呼びます。情報セキュリティリスクの構成要素は「脅威」と「ぜい弱性」であり、ぜい弱性を狙う脅威が発生したとき、 セキュリティインシデント が発生します。

情報セキュリティマネジメント試験とは

情報セキュリティマネジメント試験(SG)とは、脅威から継続的に組織を守るための基本的なスキルを経済産業省が認定する国家試験です。

情報セキュリティマネジメントの計画・運用・評価・改善を通して組織の情報セキュリティ確保に貢献し、組織を守るためのスキルを認定します。

試験の対象者は「ITの安全な利活用を推進するための基本的知識・技能を身に付けた者」と定義されているため、セキュリティ担当者はぜひ受けておきましょう。

情報セキュリティマネジメント試験について詳細を知りたい方は、 IPA(独立行政法人情報処理推進機構)のホームページ を参照ください。

情報セキュリティの3要素「CIA」とは

情報セキュリティの3要素は「機密性」「完全性」「可用性」であり、この3要素を維持することが情報セキュリティ対策の基本です。

この3つは「情報セキュリティのCIA」と呼ばれ、「機密性(Confidentiality)」「完全性(Integrity)」「可用性(Availability)」の頭文字を取った表現です。

組織の情報セキュリティを管理・運営する仕組みである「ISMS(情報マネジメントシステム)」では、この3要素、CIAを情報セキュリティにおいて重要な要素として定義されています。

機密性(Confidentiality)

機密性とは、権利を持った人だけが情報にアクセスし、情報を操作できるようにすることです。具体的には、パソコンのログインにIDやパスワードを使って管理するといったことです。アクセス制限により、 情報漏えい を防げます。

アクセス制限に関連して、代表的な3つのアクセス制御方式を説明しているので、アクセス制限に対応しなければならない担当者の方はぜひ参照ください。

完全性(Integrity)

完全性が確保された状態とは、情報が破損や改ざんされていない状態のことです。完全性の維持には、情報にアクセスできる人を制限する、情報の閲覧権限と編集権限を使い分ける、情報に行われた操作のログを残すといった対策が必要になります。

ログ監視ができるツールについてはこちらの記事で紹介しています。

可用性(Availability)

可用性とは、情報へのアクセス権限を有する人が、必要なときに問題なく情報を閲覧し操作できることです。Webサイトがダウンしないように サーバー の管理を行うことや、災害に備えシステムを二重化するといった対策があります。

情報セキュリティ7要素とは

情報セキュリティは上記の3要素に4つの要素を加え、7要素の維持が必要だとされています。新たに加わった4要素は、「正真性(Authenticity)」「責任追及性(Accountability)」「信頼性(Reliability)」「否認防止(Non-repudiation)」です。

正真性(Authenticity)

正真性とは、情報にアクセスしようとしている人物が、本人であるかどうかを認証することです。つまり、正真性とは、なりすましではなく、通信を相手が本人であり証明できることを言います。

一般的な対策として、特定の本人しかアクセスできないように、情報の入り口でIDとパスワードの入力を求めるシステムがあります。他にも、電子署名が対策として挙げられることが多いようです。

責任追及性(Accountability)

責任追及性とは、情報へのアクセスや操作が、誰によって行われたものかを明確にすることです。

これにより、インシデントを起こした動作が誰によって行われた判明しやすくなります。これらを把握するためには、アクセスログや操作ログを残すシステムの導入が必要となるでしょう。

信頼性(Reliability)

信頼性とは、情報処理において意図した動作が確実に行われることです。オンラインストアでカートに入れた商品が情報として反映されていない場合は、情報の信頼性が保てていません。こういった事象の対策の一つとして、バグをなくすことが挙げられます。

否認防止(Non-repudiation)

否認防止とは、情報の操作を後から否定されないように証明することです。

対策として、デジタル署名を活用することで情報の制作者を明らかにできます。また、悪意ある情報の改ざんや破壊をした人が、責任を否定できないようにログが残るシステムを作ることも有効です。

情報セキュリティ10大脅威 2020

情報セキュリティ10大脅威 2020とは、2019年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、トップ10を決めるものです。社会的な影響が大きかったトピックを投票によって選出します。

情報セキュリティの専門家が約140名集まる「10大脅威選考会」が設置され、審議と投票を行い順位が決定します。

| 順位 | 脅威(企業) | 前年度 | 脅威(個人) | 前年度 |

|---|---|---|---|---|

| 1位 | 標的型攻撃による機密情報の窃取 | 1位 | スマホ決済の不正利用 | ー |

| 2位 | 内部不正による情報漏えい | 5位 | フィッシングによる個人情報の詐取 | 2位 |

| 3位 | ビジネスメール詐欺による金銭被害 | 2位 | クレジットカード情報の不正利用 | 1位 |

| 4位 | サプライチェーンの弱点を悪用した攻撃 | 4位 | インターネットバンキングの不正利用 | 7位 |

| 5位 | ランサムウェアによる被害 | 3位 | メールやSMSを使った脅迫・詐欺の手口による金銭要求 | 4位 |

| 6位 | 予期せぬIT基盤の障害に伴う業務停止 | 16位 | 不正アプリによるスマートフォン利用者への被害 | 3位 |

| 7位 | 不注意による情報漏えい | 10位 | ネット上の誹謗・中傷・デマ | 5位 |

| 8位 | インターネット上のサービスからの個人情報の窃取 | 7位 | インターネット上のサービスへの不正ログイン | 8位 |

| 9位 | IoT機器の不正利用 | 8位 | 偽警告によるインターネット詐欺 | 6位 |

| 10位 | サービス妨害攻撃によるサービスの停止 | 6位 | インターネット上のサービスからの個人情報の窃取 | 12位 |

※出典:IPA「 情報セキュリティ10大脅威 2020 」(2025年9月1日閲覧)

脅威とは?

脅威とはリスクを引き起こす原因のことで、リスクは被害や影響を与える可能性のことです。また、脅威の種類は3つあり、「人的脅威」「技術的脅威」「物理的脅威」に分けられます。

人的脅威

人為的脅威は、脅威源が人である脅威のことです。人為的脅威には、人が意識して行う意図的脅威と、意図せずに行われる偶発的脅威があります。

人が意図して行う意図的脅威の例として、組織の情報システムに侵入して情報を盗むことが挙げられます。

人が意図せずに引き起こす偶発的脅威の例として、操作ミスや設定ミスで情報システムに障害を引き起こしてしまうことが挙げられるでしょう。また、装置や設備の故障も偶発的脅威に当てはまります。

技術的脅威

技術的脅威は不正なプログラムといった、技術的に作り出された脅威です。 マルウェア 、 標的型メール 、 Dos攻撃 のほか、ゼロデイ攻撃・総当たり攻撃・フィッシング詐欺などがあります。

サイバー攻撃の種類や手口を把握しておけば、被害を事前に防げる場合もあります。こちらの記事ではサイバー攻撃対策について解説しているので、あわせて参照ください。

物理的脅威

物理的脅威とは、情報システムやコンピュータに物理的に発生する脅威のことです。機器の破損や、盗難、災害による故障などが当てはまります。

情報セキュリティ 10大脅威 〜企業編〜

10大脅威には、

ランサムウェア

による被害やウェブサービスからの個人情報の窃取があります。

IPA発表の資料をもとにそれぞれの脅威の対策も説明していきます。

1位 標的型攻撃による機密情報の窃取

企業や民間団体そして官公庁など、特定の組織に対して、機密情報などを窃取することを目的とした標的型攻撃が発生している。2020年初頭には、複数の防衛関連企業が不正アクセスを受けていた報道があった。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

標的型攻撃 による情報流出を防ぐためには、組織全体としてサイバー攻撃に対する対応体制を確立する必要があります。

システム上の設計はもちろんのこと、社員への情報リテラシー教育や セキュリティ教育 を行い、被害の予防や被害後の対策を迅速に行えるようにしましょう。

2位 内部不正による情報漏えい

組織の従業員や元従業員など、組織関係者による機密情報の持ち出しや悪用などの、不正行為が発生している。また、組織の情報管理のルールを守らずに情報を持ち出し、さらにはそれを紛失し、情報漏えいにつながることもある。内部不正は、組織の社会的信用の失墜、損害賠償による経済的損失などにより、組織に多大な損害を与える。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

情報漏えい の原因は内部不正であることが多いため、技術的対策を行いましょう。

被害を予防するための権限の管理、アクセスの追跡、重要情報の管理は アクセス制御 をします。重要なことは、情報漏えいが起きない環境整備をすることです。

3位 ビジネスメール詐欺による金銭被害

ビジネスメール詐欺(Business E-mail Compromise:BEC)は、海外の取引先や自社の役員などになりすまし、巧妙に細工された偽の電子メールを企業の出納担当者に送り、攻撃者が用意した口座へ送金させる詐欺の手口である。海外だけではなく日本国内でも高額な被害が確認されている。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

国内企業の約4割がビジネスメール詐欺のメールを受信しています。対策としては、送金や情報提供を促すメールについて注意深く確認することや、メールのURLリンクや添付ファイルを不用意に開かないことが挙げられます。

他にも社内の規定として、経営幹部や取引先からメールで送金や機密情報の提供を依頼された場合に、複数の担当者による承認プロセスを設けましょう。

4位 サプライチェーンの弱点を悪用した攻撃

原材料や部品の調達、製造、在庫管理、物流、販売までの一連の商流、およびこの商流に関わる複数の組織群をサプライチェーンと呼ぶ。また、組織が特定の業務を外部組織に委託している場合、この外部組織もサプライチェーンの一環となる。業務委託先組織がセキュリティ対策を適切に実施していないと、業務委託元組織への攻撃の足がかりとして狙われる。昨今、業務委託先組織が攻撃され、預けていた個人情報が漏えいするなどの被害が発生している。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

サプライチェーンの攻撃に対する対策としては、 IPS の導入やEDR製品の導入、ネットワークの常時監視、サプライチェーン全体のセキュリティ対策状況把握および教育の実施があります。

サプライチェーン攻撃に対して決定的な対策を取ることは困難ですが、これらの対策は効果的と言われているため、実践してみましょう。

5位 ランサムウェアによる被害

ファイルの暗号化や画面ロックなどを行うランサムウェアに感染し、PC(サーバー含む)やスマートフォンに保存されているファイルを利用できない状態にされ、復旧と引き換えに金銭を要求される被害が発生している。不特定多数に対して行う攻撃だけではなく、特定の国や組織を狙う標的型攻撃に近い攻撃も行われる。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

万が一ランサムウェアに感染してしまった場合は、データが暗号化され操作できなくなります。

そのため、感染してしまった場合の対策の手順を社内で事前に決めておくことが必要です。

ランサムウェアに感染することを想定し、日々データのバックアップを取っておきましょう。

6位 予期せぬIT基盤の障害に伴う業務停止

組織がインターネット上のサービスや業務システムなどで使用しているネットワークやクラウドサービス、データセンター設備などのIT基盤に予期せぬ障害が発生し、長時間にわたり利用者や従業員に対するサービスを提供できなくなるケースがある。IT基盤の停止は利用している組織の事業の妨げとなり、ビジネスに大きな影響を与えるおそれがある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

クラウドを利用している企業は、クラウドの大規模障害を見据えて、複数拠点でのバックアップ運用を含む BCP(事業継続計画) の策定や、データ復旧といった障害訓練を定期的に行いましょう。

これにより、クラウド事業者が障害からサービス復帰した後に、システム復旧を素早く行えます。

7位 不注意による情報漏えい

組織や企業において、情報管理体制の不備や情報リテラシー不足などが原因となり、従業員が個人情報や機密情報を漏えいしてしまう事例が2019年も多く見られた。漏えいした情報が悪用される二次被害が発生するおそれもあるため、十分な対策が求められる。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

不注意による情報漏えいの対策として、資料の持ち出し禁止や資料の安易な廃棄、放置を禁止にすることが挙げられます。そして、情報漏えいをしてしまった可能性がある場合は、すぐに上司に報告することで被害を最小限に抑えられるかもしれません。

8位 インターネット上のサービスからの個人情報の窃取

ショッピングサイト(ECサイト)などのインターネット上のサービスへぜい弱性などを悪用した不正アクセスや不正ログインが行われ、サービスに登録している個人情報などの重要な情報を窃取される被害が発生している。窃取された情報を悪用されるとクレジットカードの不正利用などの二次被害につながる。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

ウェブサービスを構築するタイミングで、ソフトウェアのセキュリティを考慮しておきましょう。

サービス公開前に セキュリティ診断 を行い、どのようなぜい弱性があるのかをチェックすることで事前に対策を打てます。最初の段階で高いセキュリティ対策を施すことが重要です。

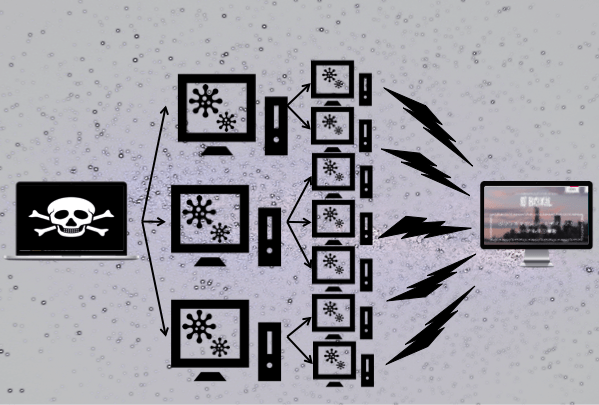

9位 IoT機器の不正利用

ウイルスに感染させたIoT機器を踏み台として、サービスやネットワーク、サーバーに悪影響を与える大規模なDDoS(分散型サービス妨害)攻撃の被害が確認されている。今後も普及拡大することが予想されるIoT機器は、セキュリティ対策が必要な対象として認識しなければならない。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

IoT技術が発達したことによって、 IoT機器のぜい弱性を悪用した攻撃手口が広まってきています。そのため、ぜい弱性検査やソースコード検査、ファジングなどを行い、ぜい弱性を解消しましょう。

また、IoT 機器の利用者自身が高い情報リテラシーをもっているとは限らないため、社内でマニュアルを作成し適切な管理が必要です。

10位サービス妨害攻撃によるサービスの停止

攻撃者に乗っ取られた複数の機器から形成されるネットワーク(ボットネット)が踏み台となり、企業や組織が提供しているインターネット上のサービスに対して大量のアクセスを一斉に仕掛け高負荷状態にさせる、もしくは回線帯域の占有によるサービスを利用不能とさせるなどのDDoS (分散型サービス妨害)攻撃が行われている。標的とされた組織は、ウェブサイトなどのレスポンスの遅延や、機能停止状態となり、サービスの提供に支障が出るおそれがある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

企業にとって、収益源である事業への妨害攻撃によるサービスの停止は死活問題です。

そのため、ぜい弱性への対策や、

DDoS攻撃

の影響を緩和するための対策といった予防をしましょう。

また、同時に被害を受けた際の対応を社員に周知させることで、被害拡大を防げます。

情報セキュリティ 10大脅威 〜個人編〜

次に、個人の情報セキュリティ 10大脅威を解説します。

1位 スマホ決済の不正利用

近年のスマートフォンの普及に伴い、スマートフォンを利用した決済(スマホ決済)がキャッシュレス決済の手段として利用できるようになった。その後も類似のスマホ決済サービスは次々と登場し、それらの利用者が増加している。一方、利便性の反面、アカウントに不正アクセスされたことにより、第三者のなりすましによるサービスの不正利用も確認されている。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

ログイン時は正規のサイトを利用しましょう。メールやSMS、広告から誘導されたWebサイトでは、不正なサイトの可能性があります。また、スマートフォンでの決済サービスの利用履歴をこまめに確認することで、不正利用の被害にすぐに気付けます。

2位 フィッシングによる個人情報の詐取

フィッシング詐欺は、金融機関、ショッピングサイトなどの実在する有名企業を騙るメールを送信し、偽のウェブサイト(フィッシングサイト)へ誘導することにより、銀行口座情報、クレジットカード情報、ID、パスワード、氏名などの重要な情報を詐取する詐欺である。詐取された情報を悪用されると金銭的な被害が発生することもある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

メールやSMSは偽物ではないか疑う心構えが重要です。誘導先で、クレジットカード情報や口座番号の情報入力を求められたら、さらに疑いの気持ちを持ちましょう。家族や信頼できる友人に相談することも対策になります。

3位 クレジットカード情報の不正利用

キャッシュレス決済の普及に伴い、クレジットカードの利用機会が増えている。さらに、スマートフォンを使った決済サービスも登場し、さまざまなデバイスからクレジットカードが利用されている。一方、クレジットカードを狙ったフィッシング詐欺、ショッピングサイトの改ざんによる偽決済画面への誘導などにより、クレジットカード情報が詐取され、攻撃者によって不正利用される被害が発生している。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

不正送金被害は減少傾向にあるもののクレジットカード情報の不正利用は行われています。

とくに実在する会社からのメールを装って、添付ファイルやリンクを送ってくるケースが多いため、安易にクリックしない情報リテラシーの向上が必要です。

4位 インターネットバンキングの不正利用

フィッシング詐欺やウイルス感染により、インターネットバンキングの認証情報を窃取され、攻撃者が本人になりすました不正送金や不正利用が行われている。近年は被害が減少傾向であったが、2019年9月頃からフィッシング詐欺による不正送金被害が急増した。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

個人向けには、実在する銀行やクレジットカード会社を装って、ログイン情報を搾取するためのサイトに誘導する手口が一般的です。

受信メールの内容や貼られているリンクのURLに不審点を感じたら、クリックせずに正式なホームページに問い合わせをしてみましょう。

5位 メールやSMSを使った脅迫・詐欺の手口による金銭要求

個人の秘密を家族や知人に公開すると脅迫したり、身に覚えのない有料サイトの未納料金を請求したりするメールやSMS(ショートメッセージサービス)を使った詐欺による金銭被害が発生している。公的機関を装った偽の相談窓口に誘導するといった新しい手口も確認されている。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

身に覚えのない不審なメールは無視しましょう。タイトルや本文中の特徴的なキーワードをインターネットで検索すると、同様の事例や対策に関する情報を見つけられる可能性があります。まずは、冷静になり考えることが重要です。

6位 不正アプリによるスマートフォン利用者への被害

スマートフォン利用者が不正アプリを意図せずインストールし、スマートフォン内に保存されている重要な情報が窃取されたり、一部機能を悪用されたりする被害が確認されている。公式マーケット上に不正アプリが公開されているケースや、有名企業などになりすましたメールやSMS(ショートメッセージサービス)が届き、不正アプリのダウンロードサイトに誘導されるケースがある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

現在ではかなり巧妙に人気アプリに似せた偽アプリが出回っており、一見してもそれが本物か偽物かどうか判断できない場合もあります。

そのため、アプリをダウンロードする際には、必ず公式サイトから入手するようにし、インストールする際のアクセス権限が適正かどうか確認するようにしましょう。

7位 ネット上の誹謗・中傷・デマ

インターネットの匿名性を利用して、特定の個人や組織に対して誹謗・中傷や根も葉もないデマを発信する事件が発生している。誹謗・中傷やデマの対象となった被害者は、精神的苦痛に苛まれる。また、すでに発信されていた情報を転載した発信であっても、それが誹謗・中傷やデマであれば、転載して拡散した者も社会的責任を問われる場合がある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

インターネット上は匿名ですが、プロバイダーに依頼することで投稿者情報が開示される可能性もあります。これは、インターネットを利用するうえで、最低限理解しておかなくてはいけない情報モラルです。そのため、早い段階で情報分野への教育が必要です。

8位 インターネット上のサービスへの不正ログイン

インターネット上のサービスへ不正ログインされ、金銭や個人情報などの重要情報が窃取される被害が確認されている。別のサービスと同じIDやパスワードを使いまわす利用者を狙ったパスワードリスト攻撃による不正ログインが行われている。また、不正ログインで得た情報を利用して、さらに被害を拡大させるおそれがある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

個人利用のウェブサイトでは、簡単なパスワードで使い回しをしてしまいます。

しかし、パスワードの使い回しは非常に危険です。パスワードは長く複雑にし、 使い回しをしないようにしましょう。

もし利用しているウェブサイトが多く、パスワードの管理が大変だと感じる際には、パスワード管理ソフトの利用がおすすめです。

9位 偽警告によるインターネット詐欺

PC やスマートフォンの利用者に対してインターネット閲覧中に、突然「ウイルスに感染しています」などの偽の警告画面(偽警告)を表示して、不要なソフトウェアをインストールおよび購入させたり、攻撃者が用意したサポート窓口に電話を掛けさせてサポート契約を結ばせたりする被害が発生している。偽警告は利用者の不安につけこむ手口であり、表示されても慌てず冷静に対応する必要がある。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

偽警告が表示されても、無視しましょう。警告が表示されているブラウザを閉じるか、ブラウザ自体を終了させましょう。

偽警告が表示されている環境によっては、ブラウザがフリーズしてしまい操作できなくなるケースもあります。このような場合は、Windowsのタスクマネージャーを使って、ブラウザ自体を強制終了させます。

10位 インターネット上のサービスからの個人情報の窃取

ショッピングサイト(ECサイト)などのインターネット上のサービスへぜい弱性などを悪用した不正アクセスや不正ログインが行われ、サービスに登録している個人情報などの重要な情報を窃取される被害が発生している。窃取された情報を悪用されるとクレジットカードの不正利用などの二次被害につながる。

(引用:IPA 「情報セキュリティ10大脅威 2020」の概要 )

対策

ウェブサービスからの個人情報の窃取は、自身ではどうしようもないケースが多いため、すでに利用をやめたサービスからの退会や、必須項目以外の情報を登録しない方法しかありません。

そのため、ウェブサイトからの情報漏えいの可能性を考慮しながら、サービスの登録を行うようにしましょう。

情報セキュリティ3つの対策

情報セキュリティには、主に3つの対策が必要です。それは、人的対策、技術的対策、物理的対策です。それぞれの対策ができているかどうか確認してみましょう。

情報セキュリティ対策にあたって、今までに起きた情報漏えいに関する事例について説明しています。気になった方は次の記事を参照ください。

人的対策

人的対策としては、パスワードの設定や情報の社外持ち出し禁止といったものがあります。また、情報の取り扱い方についてルールを制定し、それを社員に徹底させることも人的対策になります。

人的対策は社内のルールを整備することや、社員の意識統一を図るだけでできます。技術的対策や物理的対策に比べると、難しい対策ではないため怠らないようにしましょう。

技術的対策

まずは、安全なインターネット環境を作りましょう。社内のインターネット環境を安全であれば、サイバー攻撃から機密情報やデータを守れます。

安全なインターネット環境を作るために、ウイルス対策ソフトを導入し、適切な運用をしましょう。また、社内のパソコンは常に最新バージョンにすることも必要です。

ウイルス対策ソフトに関連して、ウイルス対策ソフト35選を比較しているので、気になった方は次の記事を参照ください。

物理的対策

セキュリティの物理的な対策には、防犯カメラの設置や鍵の管理が挙げられるでしょう。防犯カメラにより外部からの侵入者を防ぎ、鍵の管理は関係者以外の立ち入りを禁止にできます。

また、耐震設備の導入をして災害発生時に備えた物理的な対策をすることも重要です。具体的には、防水・防塵グッズや耐震設備が充実したサーバールームなどがあります。データの紛失や破損に備えて、定期的なバックアップを欠かさないようにしましょう。

情報セキュリティ初心者のための3原則

情報セキュリティ初心者にとっては、何をすればよいのか理解しにくい方もいるかもしれません。セキュリティ対策に何をすればよいかわからない場合は、次の3つをまず覚えるようにしましょう。

ソフトウェアの更新

ソフトウェアメーカーから提供される修正プログラムを定期的に適用し、できる限りソフトウェアを最新の状態にしましょう。

OSやWebブラウザなどのソフトウェアでは、ぜい弱性(情報セキュリティ上の問題)が発見されることもあります。ソフトウェアを最新にすることで、この問題を解決できるでしょう。

ウイルス対策ソフトの導入

ウイルスからの感染対策には、ウイルス対策ソフトの導入や、インターネットサービスプロバイダによるウイルス対策サービスの利用が大切です。

ウイルス対策ソフトの導入により、近年増加しているメールによるウイルス感染のリスクを低減し、被害を最小限に抑えられます。また、USBメモリのような外部メディアのチェックができる場合もあるため、外部メディアを経由してパソコンが感染するのを防止できます。

どのウイルス対策ソフトを導入するべきかわからない方は、サービス35選を比較しているので次の記事を参照ください。

IDとパスワードの適切な管理

パスワードは他人に容易に想像されないものを作成する、複数のインターネットサービスで同じパスワードを使い回さないといった対策が必要です。

IDやパスワードは、パソコンやサービスを利用する際に必要です。 この情報が奪われてしまうと、なりすましが発生し、サービスを勝手に利用される可能性があります。被害に遭わないためにも、IDやパスワードは適切に管理しましょう。

情報セキュリティ 10大脅威を防ぐためのサービス

これまで紹介した情報セキュリティの10大脅威に対策できるサービスを、WAF対策のサービスをメインで紹介します。

WAFについては次の記事で解説しているので、参考にしてください。

攻撃遮断くん

- WebサイトやWebサーバーを守るクラウド型WAF

- Webアプリケーション層へのサイバー攻撃を可視化・遮断

- 業種や規模を問わず多くの企業に導入

攻撃遮断くん は、あらゆるWebシステムに導入可能です。独自開発のクラウド連動型WAFであるため、他社のWAFでは導入できない場合にも導入できます。24時間365日のサポート体制なため、急なサイバー攻撃が起きて問題が起きても安心です。

攻撃遮断くんの使い方や仕組みについて詳しく解説しているので、気になった方は次の記事を参照ください。

Aikido Security

- 包括的な診断で多様なぜい弱性を早期発見と対応

- 誤検知を自動削減し対応すべき脅威に注力可能

- クラウドからWebまで広範なセキュリティを支援

Aikido Security は、クラウドインフラとWebアプリケーションのぜい弱性を包括的に診断し、多様な脅威への対策を支援するオールインワンSaaSです。静的・動的コード解析、クラウド設定不備検出、OSSぜい弱性スキャンなど複数の診断機能を統合し、Webサイトのぜい弱性悪用やクラウドサービスの利用における脅威など、広範なリスクを可視化します。また、アラートの自動トリアージ機能により、誤検知を削減し、対応すべき脅威に効率的に対処可能です。

情報セキュリティの10大脅威は身近に迫っている

企業や個人に潜む情報セキュリティの10大脅威からわかるように、インターネットが身近な存在となった今では、いつ自身が被害に遭うのかわからない状況です。

しかし、10大脅威を回避するための対策方法はあるので心配する必要はありません。本記事を読み、適切な対策やどのような脅威が潜んでいるのか理解することからはじめましょう。情報セキュリティリスクを他人事と思わず、今一度対策できているのかの確認することが大切です。

BOXILとは

BOXIL(ボクシル)は企業のDXを支援する法人向けプラットフォームです。SaaS比較サイト「 BOXIL SaaS 」、ビジネスメディア「 BOXIL Magazine 」、YouTubeチャンネル「 BOXIL CHANNEL 」を通じて、ビジネスに役立つ情報を発信しています。

BOXIL会員(無料)になると次の特典が受け取れます。

- BOXIL Magazineの会員限定記事が読み放題!

- 「SaaS業界レポート」や「選び方ガイド」がダウンロードできる!

- 約800種類の ビジネステンプレート が自由に使える!

BOXIL SaaSでは、SaaSやクラウドサービスの口コミを募集しています。あなたの体験が、サービス品質向上や、これから導入検討する企業の参考情報として役立ちます。

BOXIL SaaSへ掲載しませんか?

- リード獲得に強い法人向けSaaS比較・検索サイトNo.1※

- リードの従量課金で、安定的に新規顧客との接点を提供

-

累計1,200社以上の掲載実績があり、初めての比較サイト掲載でも安心

※ 日本マーケティングリサーチ機構調べ、調査概要:2021年5月期 ブランドのWEB比較印象調査