IDS(不正侵入検知システム)とは

IDSとは「Intrusion Detection System」の略で、日本語では不正侵入検知システムを意味します。わかりやすく言えば、ネットワークを監視し、外部からの不正なアクセスやサイバー攻撃を検出して管理者に通知する役割を担っています。

IDSの種類

IDSは監視方法によって、次の3つに分類されます。

- NIDS(ネットワーク型不正侵入検出システム)

- HIDS(ホスト型不正侵入検出システム)

- クラウド型不正侵入検出システム

NIDSもHIDSもそれぞれ単体では検出~通知までしかできず、不正なアクセスを防御するにはIPSが必要です。

NIDS(ネットワーク型不正侵入検出システム)とは

NIDSとはネットワーク上に設置されるIDSであり、ネットワーク上に流れているパケットを収集しデータ解析します。そのため検出した攻撃に対し迅速な対応ができ、必要とあればネットワークを遮断可能です。

HIDS(ホスト型不正侵入検出システム)とは

HIDSとはサーバー上にインストールするタイプのIDSであり、サーバーOSが記録するログやサーバー内のファイル改ざんを監視します。ホスト型であるため、インストールしたサーバー上でしか動作せず、セキュリティを強化したい各サーバーごとに個別にインストールする必要がある点がデメリットです。

クラウド型不正侵入検出システム

クラウド型は、上記のような仕組みをインターネットを介して提供します。従来のオンプレミス型は初期費用が高額で、保守や運用にも手間とコストがかかりますが、クラウド型は初期費用が抑えられ、実際の通信量に応じた料金のみで利用できます。

また、ネットワークの設定変更など運用上の手間もかかりません。ただし、クラウドサービスを提供するベンダーに業務が依存してしまう点はデメリットです。

IPS(不正侵入防止システム)とは?

IPSはIntrusion Prevention Systemの略で、日本語では不正侵入防止システムと呼ばれます。またIDP(Intrusion Detection and Protection:侵入検知防御)や、IDPS(侵入検知防御システム)と呼ばれることもあります。

IPSは異常な通信があったとき、IDSのように管理者へ通知するだけでなく、通信をブロックするまでが役割です。したがって、管理者が異常に気づいてから対処するのと異なり、より迅速な対処が可能となります。

ただし通信をブロックまでしてしまうと、システムの運用上問題が起きやすくなる場合もあるので、IDSかIPSかは用途や役割に応じて選びましょう。

IDS・IPSの違い

IDS・IPSの違いは、IDSは異常な通信があることを通知するのみ、IPSは異常な通信を通知しさらにブロックまで実施する点です。

またIDSでは本来の通信のコピーを監視して異常を通知しますが、IPSでは異常な通信をブロックする必要があることから、通信経路の間に入る点が異なります。したがって万が一IPSの機器が故障した際は、通信の維持が優先されるため、すべての通信が許可となる点には注意が必要です。

IDS・IPSの仕組み

IDS・IPSの攻撃検知方法には、主に「シグネチャ型」と「アノマリ型」の2種類があります。これらの2つの検知方法を組み合わせることで、IDS・IPSはより効果を発揮できます。

シグネチャ型

あらかじめシグネチャと呼ばれる検出ルールに攻撃のパターンを登録し、通信データと照らし合わせることで、不正なアクセスが検出できる方法です。シグネチャ型の場合、新たな攻撃パターンが増えるごとに、登録を行う必要がある点はデメリットです。

アノマリ型

アノマリ型は、逆に正常な通信の動きを学習させ、そこから逸脱した通信を異常検出とする方法です。シグネチャ型のように、毎回登録を行う必要はないものの、誤検出も多く出てしまうため、こまめにチューニングをしなければならない点がデメリットです。

IDS・IPSのメリット・効果

IDS・IPSのメリットとしては、ファイアウォール(Firewall)だけでは防げない攻撃への対応や、リアルタイムでの監視が可能である点などが挙げられます。次の項目で詳しく紹介しましょう。

これまで防げなかった攻撃が防げる

IDS・IPSは、これまでファイアウォール(Firewall)で防ぎきれなかった攻撃も防げます。従来サイバー攻撃はファイアウォールで防いでいましたが、ファイアウォールは通信の発信元やあて先を監視するシステムであるため、通信内容のチェックはできません。

そのため、発信元やあて先が正常であれば不正な通信でも侵入が可能でした。しかし、IDSやIPSは通信内容を監視するシステムであるため、ファイアウォールを通過した不正アクセスも検出できます。

リアルタイム性がある

IDS・IPSはリアルタイムで通信の監視を行っているため、不正アクセスが発生した際もスピーディーに対応できます。アクセスログをあとから解析し、そこではじめて不正アクセスがあったと発覚すると対応が後手にまわり、ウイルス感染や情報の抜き出しといった大きな問題や損害につながりかねません。

IDS・IPSは、不正アクセスの検知や防御を迅速に行うことで、このような重大なトラブルの発生を未然に防げます。

設定や対応を柔軟に変えられる

IDSは、不正アクセスの検出までを行うものですが、IPSでも検出のみに設定を変更できます。そのため、たとえば誤検知が多発した場合には、検出のみの設定に切り替えることで、業務への影響を防げます。

また不正アクセスが検出された後の対応を選択できることもメリットです。一度システムを停止して対策を講じるか、または稼働を継続しながら対応策を実施するかを選択できます。IPSであれば、さらに防御まで行う設定に切り替えれば、不正アクセスにスピーディーに対応できるでしょう。

IDS・IPSで防げる攻撃の種類

IDS・IPSは、多くのサイバー攻撃を防げます。次に、IDS・IPSで防げる主な攻撃の種類を紹介します。IDS・IPSは両方共にこれらの兆候を早期に検出・防御可能です。

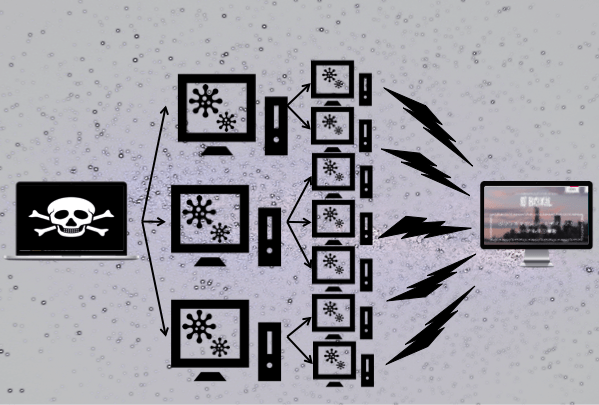

DoS攻撃(DDoS攻撃)

DoS攻撃とは、大量のデータやアクセスを送り付けてWebサイトやサーバーに負荷をかけ、サービスの停止やサーバーダウンを引き起こすサイバー攻撃です。DoS攻撃がパソコン1台で攻撃するのに対し、DDoS攻撃は複数台のパソコンで攻撃するため、DDoS攻撃の方がより負荷がかかりやすくなります。

バッファーオーバーフロー攻撃

バッファーオーバーフロー攻撃は、Webサーバーに許容量を超えるデータを送り付けて、オーバーフロー状態にするサイバー攻撃です。これによりシステムの誤作動や停止、または不正プログラムの実行を行い、管理者権限の乗っ取りやサイバー攻撃の踏み台などにします。

Synフラッド攻撃

DoS攻撃(DDoS攻撃)の一種で、サーバーに発信元のIPアドレスを偽装した接続要求通信(SYNパケット)を大量に送り付けて、サーバーダウンやシステム停止を狙うサイバー攻撃です。通常SYNパケットを受信すると、サーバー側がACKパケットを送り返しますが、これにあえて返信しないことでサーバーが応答待ちとなり、接続可能数をオーバーさせます。

マルウェア感染

マルウェアとは悪意のあるソフトウェアのことで、パソコンにマルウェアを送り込まれると、情報の抜き出しやアプリ・オペレーションシステムの破壊といった、有害な動作が行われます。代表的なものとしては、ワームやトロイの木馬などが挙げられます。

IDS・IPSで防げない攻撃

もちろん、IDS・IPSで防ぐことが難しい攻撃も存在します。IDS・IPSが苦手としているのは、主にWebアプリケーションに特化したサイバー攻撃です。IDS・IPSはサーバー・ネットワークといった広域の監視が得意である一方、Webアプリケーションを対象とするような、高精度な検出が求められる攻撃は対応が難しくなります。主な攻撃は次のとおりです。

- SQLインジェクション

- クロスサイトスクリプティング

- OSコマンドインジェクション

Webアプリケーションのセキュリティを行いたい場合は、後述するWAFがおすすめです。

IDS・IPSシステムのおすすめ10選

アンチウイルスやファイアウォールなどに比べ、あまり世間に浸透していないセキュリティシステムですが、IDSとIPSを連携させることで、強固なネットワークセキュリティを構築できます。

そこで次に、おすすめのIDS・IPSサービスを紹介します。

攻撃遮断くん

- 専用コールセンターが終日サポート

- サイバー攻撃を可視化し、遮断

- 最短で申し込み翌日から導入

攻撃遮断くん は、不正アクセス対策を行う、クラウド型のWAF(Webアプリケーションファイアウォール)です。Webアプリケーションのほかにも、Webサーバーソフトで時折発見されるぜい弱性に、迅速に対応しています。企業規模を問わず利用可能で、ぜい弱性対策、DDoS攻撃 、Web改ざん などを防ぎます。エンジニアによるコメント付きのレポートをワンクリックで出力し、把握可能です。

不正コード・マルウェア検知サービス

- 新種、亜種の攻撃の兆候や侵入を検出

- AI IDSをレンタルしてネットワークに設置

- 攻撃や侵入が検出された場合は必要な対策を提案

不正コード・マルウェア検知サービスは、ゼロデイ攻撃の検知に強いAIエンジンを搭載したIDSで、既知の攻撃だけでなく、未知の攻撃や侵入も検出できるサービスです。

AI IDSは、未知のぜい弱性を悪用した攻撃の検知を強みとしており、従来のセキュリティ対策を迂回する攻撃や発見が難しいネットワークに潜む侵入も検知します。対象のネットワークに数か月ほど設置し、送受信データの収集と解析を行うことで、潜伏する侵入者を発見します。

TiFRONT

- 単独で導入済み製品と連動して遮断が可能

- 統合管理システムにより、社内ネットワーク全体を可視化

- アラートによる通知と選べる運用方法

TiFRONT(ティーフロント) は、統合管理システムを利用することで、社内ネットワーク全体のセキュリティログを管理できるセキュリティスイッチです。一度認証した端末でも、怪しい動きがあれば接続を遮断し、導入済みの各種「セキュリティゲートウェイ製品」との連動による「検知したら即遮断」の内部対策ができます。既存のL2スイッチの位置や、島ハブ上位のフロアスイッチとして設置することにより単独で検知や遮断、解除を自動実施可能です。マルウェアの感染が疑われた際、遮断を通知するアラート機能もあります。

AEGIS Server Security

- クラウドサーバーに導入可

- 24時間365日の監視

- 攻撃遮断および担当者へのメール通知

イージス・セキュリティシステムは、エージェントプログラムを使用して24時間体制でネットワークを監視するIDS・IPSです。NATO指定ベンダーへも供給実績のある独自シグネチャを利用し、さまざまな攻撃に対する防御策を、本サービス単体で提供します。月次で、防御証明レポートを提供可能です。攻撃タイミングや手法、起点、アタック回数などを集計し、セキュリティの実績・実態を把握できます。

TippingPoint™

- ぜい弱性を狙う攻撃をネットワーク入口で阻止

- 修正プログラム適用前の脅威にも仮想パッチで対策可能

- 専用基板による高速処理で通信遅延を抑制

TippingPointは、ネットワーク上の脅威を自動で検知、ブロックできるセキュリティシステムです。システムの弱点を悪用する攻撃を、実際の修正プログラムが届く前にネットワーク上で防ぐ「仮想パッチ」機能を備えています。

セキュリティ専用に設計された特殊な部品(ASIC)を使って通信を処理するため、通信の速度を落とすことなく、高度な検査をリアルタイムで実行可能です。万が一の故障時でも通信を止めない仕組みを備えており、業務への影響を抑えながら高度な防御を実現します。

イントラガーディアンツー・プラス

- VLAN対応

- 未登録端末のアクセスコントロール可

- クラウド版もあり

イントラガーディアンツー・プラス は、スマートデバイスや持ち込みパソコンなど、複雑な状況下で不正侵入検知・防御を行うシステムです。クラウド版も用意されています。企業においては退職者からの不正アクセスをはじめ、故意・善意にかかわらず、さまざまなリスクを想定したマネジメントが必要です。IDS・IPSを導入することで、情報セキュリティ対策を行えます。

L2Blocker

- 不正パソコン・デバイス検知

- IT資産管理ソフトと連携し防御

- 安価に導入可能なクラウド版あり

L2Blocker は、既存のネットワークアプライアンスに変更を加えずに利用できる、アクセス検知システムです。 IT資産 のDBと連携し、エンドポイントを自動認識します。セキュリティ対策が施されているかどうかが不明な端末は、アクセス制限を行います。不正アクセスを遮断し、 情報漏えい 対策を手軽に実現できるソリューションの一つです。

セキュアwebゲートウェイサービス

- 未知のコンテンツに対するWebフィルタ

- オプションでサンドボックスを使用可

- 設定項目を一括でCSV出力

セキュアwebゲートウェイサービス は、ネットワークセキュリティをアウトソーシングで提供するサービスです。Webの私的な利用を行うと、セキュリティリスクが拡大し、やがては企業に重大な影響を与えるインシデントやトラブルが起こるかもしれません。Webページをフィルタリングし、アクセスコントロール を行います。また、サンドボックス と呼ばれる隔離された安全な領域で添付ファイルを開き、万が一マルウェアが含まれていた場合にもシステムやデバイスへの影響を遮断できます。

クラウドWAFセキュリティオペレーションサービス

- SQLインジェクションやXSS対策

- オンプレミスとクラウドサービスを一元監視

- ホスト型とネットワーク型を提供

クラウドWAFセキュリティオペレーションサービス(旧:セキュリティ監視サービス) は、ネットワークやシステムを変更せずにWAF機能やIDS・IPSを導入する、クラウドシステムです。既知のぜい弱性に対するエクスプロイト攻撃や、その他の脅威を検知、攻撃遮断します。利用規模に応じた料金体系のため、スモールスタートが可能で、適正なコストで運用を行えます。

SURFPOINT

- IPアドレスを元に不審な動きを監視

- サイバー犯罪の捜査にも利用されるサービス

- 迷惑メールのフィルタリングも可能

SURFPOINT は、IPアドレスで、情報やインターネット接続状況を明らかにし、不正侵入を感知するサービスです。通常と異なる地点からログインされたときや、複数回利用時の各地点が明らかに遠いときに反応し、検知してくれます。オンラインバンキングでも導入される利用企業の多いサービスです。

IDS・IPSと類似する言葉の違い

IDS・IPSには、似た言葉としてWAFやファイアウォール(Firewall)、UTMなどがあります。そこで次に、これらの言葉との違いについて詳しく紹介します。

IDS・IPSとWAFの違い

WAF(Web Application Firewall) は、Webアプリケーションに対してぜい弱性攻撃がされる際に特徴となるデータパターンを検出して、該当通信を遮断することが主な役割です。

IDS・IPSで注意するべき点は、前述したようにWebアプリケーションレベルのぜい弱性に対する攻撃まではカバーできないことです。そのためWebアプリケーションのセキュリティを強化したい場合は、WAFを導入する必要があります。

【関連記事】

・

WAFとは

・

WAFの導入事例

・

WAF製品の比較

WAFでSQLインジェクションやOSコマンドインジェクションを防ぐ

Webアプリケーションに対するぜい弱性攻撃としてよく知られるのは、クロスサイトスクリプティング、SQLインジェクション、OSコマンドインジェクションといったものです。このような攻撃は、通信パケットの形式だけを見ても、通常のWebアプリケーションに対する通信と区別できないので、異常かどうかは判断できません。

Webアプリケーションに対するぜい弱性攻撃かどうかを判断するためには、Webアプリケーションに渡されるデータ内容を監視する必要があります。セキュリティ対策に使えるソフトはこちらの記事も参考にしてください。

IDS・IPSとファイアウォール(Firewall)の違い

ファイアウォール(Firewall) は、指定したIPアドレスや範囲・通信の種類によって、通信許可またはブロックするものです。

しかし、ファイアウォールで通信許可とする通信の中には、 DDoS攻撃 やワームなどの異常な通信が含まれることがあるため、ファイアウォールだけではセキュリティ対策は万全とはいえません。IDS・IPSはこれらの通信も監視して通知し、さらにIPSの場合はブロックができます。この点がファイアウォールとの違いとなります。

【関連記事】

・

ファイアウォール(Firewall)とは

・

ファイアウォールのソフト紹介

IDS・IPSとUTMの違い

UTMは「Unified Threat Management」の略で、日本語では「統合脅威管理」の意味があります。不正アクセスに対するセキュリティシステムを集約したサービスのことです。搭載されているものは製品によって異なりますが、一般的にはIPS・IDSやファイアウォール、ウイルス対策ソフトなどが統合されています。

効率的にセキュリティを強化でき、複数のシステムが搭載されているため、単体をそれぞれ導入するよりも比較的安く利用できます。ただしWAFが搭載されていない点や、ネットワークに負荷がかかりやすい点はデメリットです。

IDS・IPSとEDRの違い

EDRは「Endpoint Detection and Respons」の略であり、日本語で「エンドポイントにおける検知と対応」を意味します。エンドポイントはパソコンやスマートフォン、サーバーなど通信の出入り口となるデバイスのことです。EDRはエンドポイントの状況や通信情報を監視し、不正な動作を感知して警告や対処を行うシステムを指します。

IDS・IPSはデバイスに到達するまでのネットワークや通信を監視しているのに対し、EDRはデバイス内の挙動を監視し、検出や封じ込めを行うのが大きな違いです。

IDS・IPSとSIEMの違い

SIEMは「Security Information and Event Management」の略で、日本語では「セキュリティ情報およびイベントの管理」を意味します。複数の機器のログをまとめてリアルタイム分析する、セキュリティシステムのことです。

不正アクセスが検出された場合、通報する機能が搭載されている場合もあります。IDS・IPSがネットワークや通信の監視を行うのに対し、SIEMはIDS・IPSといったセキュリティ機器のログから検出するのが大きな違いです。複数の機器の相関関係をリアルタイムで分析することで、1つのシステムでは検出できない攻撃も発見できます。

IDS・IPS導入上の注意点

今回、IDS・IPSの概要や違い、WAFやファイアウォールといった他のセキュリティ製品との違いについて説明しました。最後に、とくに注意が必要なポイントを2つまとめます。

他セキュリティシステムと併用すべき

1点目は、前述したようにIDS・IPSだけではカバーできる範囲に限りがあるため、すべての攻撃を遮断できるわけではないことです。そのため、IDSとIPSがあればほかのセキュリティシステムは不要、と考えず必要に応じてファイアウォールやWAFなどとの併用を検討しましょう。

IDSとIPSは用途によって使い分け

2点目は、IDSよりIPSの方がいいとは限らない点です。提供するサービスによっては、通信をブロックするかどうかは都度人の判断が必要な場合があるので、IDS・IPSを選ぶ場合は事前にどのようなセキュリティが最適か検討しましょう。

BOXILとは

BOXIL(ボクシル)は企業のDXを支援する法人向けプラットフォームです。SaaS比較サイト「 BOXIL SaaS 」、ビジネスメディア「 BOXIL Magazine 」、YouTubeチャンネル「 BOXIL CHANNEL 」を通じて、ビジネスに役立つ情報を発信しています。

BOXIL会員(無料)になると次の特典が受け取れます。

- BOXIL Magazineの会員限定記事が読み放題!

- 「SaaS業界レポート」や「選び方ガイド」がダウンロードできる!

- 約800種類の ビジネステンプレート が自由に使える!

BOXIL SaaSでは、SaaSやクラウドサービスの口コミを募集しています。あなたの体験が、サービス品質向上や、これから導入検討する企業の参考情報として役立ちます。

BOXIL SaaSへ掲載しませんか?

- リード獲得に強い法人向けSaaS比較・検索サイトNo.1※

- リードの従量課金で、安定的に新規顧客との接点を提供

-

累計1,200社以上の掲載実績があり、初めての比較サイト掲載でも安心

※ 日本マーケティングリサーチ機構調べ、調査概要:2021年5月期 ブランドのWEB比較印象調査

-e1767582567678-300x162.jpeg)